تقول شركة أمن سيبراني إن تطبيقًا شائعًا لتسجيل شاشة أندرويد، والذي حقق عشرات الآلاف من التنزيلات على متجر تطبيقات جوجل، بدأ لاحقًا بالتجسس على مستخدميه، بما في ذلك سرقة تسجيلات الميكروفون ومستندات أخرى من هواتف المستخدمين.

أظهر بحث أجرته شركة ESET أن تطبيق أندرويد، "iRecorder — Screen Recorder"، أدخل الشيفرة الخبيثة كتحديث للتطبيق بعد عام تقريبًا من إدراجه لأول مرة على جوجل بلاي. ووفقًا لشركة ESET، سمحت الشيفرة للتطبيق بتحميل دقيقة من الصوت المحيط من ميكروفون الجهاز خلسةً كل 15 دقيقة، بالإضافة إلى استخراج المستندات وصفحات الويب وملفات الوسائط من هاتف المستخدم.

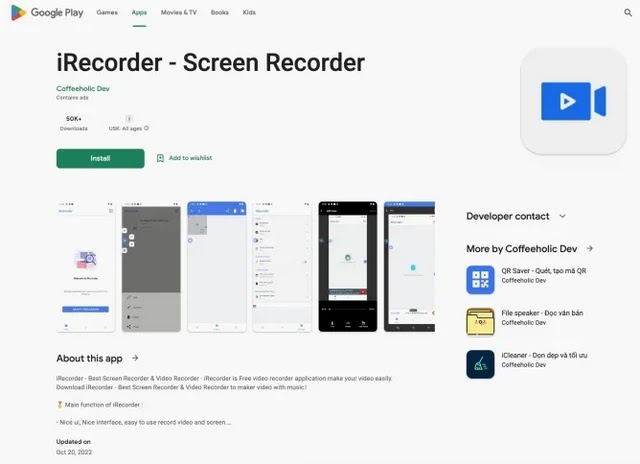

لم يعد التطبيق مدرجًا في جوجل بلاي. إذا كنت قد ثبّت التطبيق، فيجب عليك حذفه من جهازك. بحلول الوقت الذي تم فيه إزالة التطبيق الخبيث من متجر التطبيقات، كان قد حقق أكثر من 50,000 عملية تنزيل.

تُطلق شركة ESET على البرمجية الخبيثة اسم AhRat، وهي نسخة مُعدّلة من حصان طروادة مفتوح المصدر للوصول عن بُعد يُسمى AhMyth. تستغل أحصنة طروادة الوصول عن بُعد (أو RATs) نطاق الوصول الواسع إلى جهاز الضحية، وقد تشمل في كثير من الأحيان التحكم عن بُعد، ولكنها تعمل أيضًا بشكل مشابه لبرامج التجسس وبرامج الملاحقة.

صرح لوكاس ستيفانكو، الباحث الأمني في ESET الذي اكتشف البرمجية الخبيثة، في منشور على مدونته أن تطبيق iRecorder لم يحتوِ على أي ميزات ضارة عند إطلاقه لأول مرة في سبتمبر 2021.

بمجرد نشر برمجية AhRat الخبيثة كتحديث للتطبيق للمستخدمين الحاليين (والمستخدمين الجدد الذين سيُنزّلون التطبيق مباشرةً من متجر Google Play)، بدأ التطبيق بالوصول خلسةً إلى ميكروفون المستخدم وتحميل بيانات هاتفه إلى خادم يُسيطر عليه مُشغّل البرمجية الخبيثة. وأوضح ستيفانكو أن التسجيل الصوتي "يتوافق مع نموذج أذونات التطبيق المُحدد مُسبقًا"، نظرًا لأن التطبيق مُصمم بطبيعته لالتقاط تسجيلات شاشة الجهاز، وسيطلب منحه حق الوصول إلى الميكروفون.

ليس من الواضح من زرع الشفرة الخبيثة - سواء كان المطور أم شخص آخر - أو لأي سبب. أرسل موقع TechCrunch بريدًا إلكترونيًا إلى عنوان البريد الإلكتروني للمطور الذي كان مدرجًا في قائمة التطبيق قبل سحبه، لكنه لم يتلقَّ أي رد حتى الآن.

صرح ستيفانكو بأن الشفرة الخبيثة على الأرجح جزء من حملة تجسس أوسع نطاقًا - حيث يعمل المتسللون على جمع معلومات عن أهداف من اختيارهم - أحيانًا نيابةً عن حكومات أو لأسباب مالية. وقال إنه "من النادر أن يقوم مطور بتحميل تطبيق شرعي، ثم ينتظر ما يقرب من عام، ثم يُحدّثه بشفرة خبيثة".

ليس من غير المألوف أن تتسلل التطبيقات الضارة إلى متاجر التطبيقات، وليست هذه هي المرة الأولى التي يتسلل فيها AhMyth إلى Google Play. تقوم كل من Google وApple بفحص التطبيقات بحثًا عن البرامج الضارة قبل إدراجها للتنزيل، وأحيانًا تتصرف بشكل استباقي لسحب التطبيقات عندما قد تُعرّض المستخدمين للخطر. في العام الماضي، أعلنت Google أنها منعت أكثر من 1.4 مليون تطبيق ينتهك الخصوصية من الوصول إلى Google Play.